W Polsce codziennie albo prawie codziennie dochodzi do cyberataków na infrastrukturę krytyczną. Dajemy sobie z tym radę – mówi ekspert współpracujący z jedną z agencji bezpieczeństwa. Te informacje potwierdza wojskowy zaangażowany w zwalczanie takich zagrożeń. Żaden z nich nie ujawnia, co jest celem ataków ani kto je prowadzi. Obaj natomiast podkreślają, że nasze służby w tym zakresie są skuteczne.

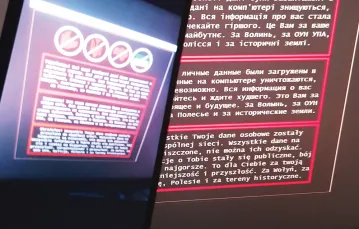

Infrastruktura krytyczna to np. elektrownie, wodociągi, instytucje finansowe, służby, armia. O możliwościach hakerów może świadczyć przykład Ukrainy. Prezydent Petro Poroszenko ujawnił, że takich zagrażających bezpieczeństwu państwa cyberataków tylko w listopadzie i grudniu 2016 r. było 6,5 tys. Do najbardziej spektakularnych należy jednak ten z 17 grudnia 2015 r., gdy robak Industroyer dosłownie znokautował sieć energetyczną, pozbawiając prądu ćwierć miliona mieszkańców Kijowa. Po trwającym wiele miesięcy śledztwie międzynarodowy zespół ustalił, że to był tylko test możliwości programu i hakerzy mogą tak samo jak w Kijowie za pomocą nowszej wersji Industroyera zaatakować w Brukseli, Bonn czy Krakowie.

O zagrożeniu cyberatakami regularnie mówił podczas urzędowania minister obrony Antoni Macierewicz. Zapowiedział stworzenie cyberwojska. Twierdził, że resort przeznaczy na ten cel miliard złotych. Potem miały być dwa miliardy. Planowano zatrudnienie tysiąca osób. Potem dwóch tysięcy. I mowa była o dwóch latach na wyszkolenie. Albo dwóch latach na zorganizowanie jednostki. Zapytaliśmy w MON-ie, już pod rządami Mariusza Błaszczaka, na jakim etapie są prace nad powołaniem naszej cyberarmii. Odpowiedzi brak.

Żadne państwo nie zdradza, jaki tak naprawdę potencjał mają jego cyberwojska, czy szerzej cybersłużby. Próbkę tego, jak przedstawia się sytuacja, daje informacja, iż pierwszy politycznie motywowany cyberatak rosyjska FSB przeprowadziła 16 lat temu, by unieszkodliwić stronę wykorzystywaną przez czeczeńskich bojowników. Jak to wygląda teraz? Kilka dni temu dziennik „Volkskrant”, powołując się na źródła we władzach w Amsterdamie, ujawnił, że hakerzy pracujący dla holenderskiego kontrwywiadu AIVD dokonali włamania do siedziby rosyjskich hakerów rządowych i podglądali ich przez trzy lata (!), używając m.in. kamer monitoringu. W tym czasie Rosjanie byli zajęci hakowaniem Amerykanów. W październiku wyszło na jaw że rosyjscy hakerzy do wykradania ściśle tajnych amerykańskich danych wykorzystywali antywirus Kaspersky. Odkryli to hakerzy... pracujący na zlecenie rządu Izraela.

– Cyberzagrożenia możemy podzielić na dwa rodzaje. Pierwsze to te twarde, jak np. ataki hakerskie. Na tym polu radzimy sobie dobrze. Drugi rodzaj zagrożeń, równie poważnych, związany jest z tzw. fake newsami czy akcjami propagandowymi, które mają wpływać na opinię publiczną, a nawet destabilizować sytuację w atakowanym kraju. Mogliśmy to obserwować podczas kampanii w Niemczech i Francji czy próby puczu w Turcji – wyjaśnia dr Krzysztof Liedel z Collegium Civitas, specjalista od zarządzania bezpieczeństwem. Jak Polska radzi sobie z tym drugim rodzajem zagrożeń? Liedel: – Słabiej.

Spór kompetencyjny

Kto w państwie odpowiada za zwalczanie tego drugiego rodzaju zagrożeń? Rzeczniczka rządu odpowiada, że MSW. Tam odesłano nas do Ministerstwa Cyfryzacji, a później do ABW. Agencja wysłała nas z pytaniami do Stanisława Żaryna, rzecznika ministra koordynatora służb specjalnych. Ten przyznaje, że wszystkie służby mają zespoły zajmujące się cyber- zagrożeniami, a największe w tym zakresie uprawnienia ma ABW: – Służby monitorują i identyfikują zagrożenia informacyjne, które mogą być wymierzone w państwo. Na bieżąco wysyłają raporty, ale to nie one powinny reagować w takich sytuacjach. To zadanie dla administracji państwowej, bo służby z założenia nie powinny ingerować w przestrzeń publiczną czy informacyjną. W państwach demokratycznych takie cywilne zespoły w administracji skupiają się na ujawnianiu przekłamań i kontrowaniu ich faktami.

Taki cel – jak mówi się nieoficjalnie – miała mieć jednostka INFOOPS, wchodząca obok CYBEROPS, w skład naszej cyber- armii. To m.in. z tego powodu miało dojść do sporu kompetencyjnego między MON a Ministerstwem Cyfryzacji. W lipcu do dymisji podał się wiceminister cyfryzacji gen. Włodzimierz Nowak (oficjalnie z przyczyn prywatnych), a pół roku później zdymisjonowano jego szefową, Annę Streżyńską, która w międzyczasie znalazła się w konflikcie z ówczesnym ministrem spraw wewnętrznych. – Organem odpowiedzialnym za koordynację zadań związanych z cyberbezpieczeństwem powinno być, w myśl ustawy, Ministerstwo Cyfryzacji, ale ta koordynacja nigdy nie stała się faktem w związku ze sporami kompetencyjnymi – mówi była minister.

Jeszcze kilka miesięcy temu premier Beata Szydło zapowiadała, że odpowiedzią na propagandowe i dezinformacyjne zagrożenia w internecie będzie powołany przez nią Departament Cyberbezpieczeństwa w KPRM. Na jego czele miał stanąć Paweł Szefernaker, ale po rekonstrukcji rządu Szefernaker trafił do MSW.

– A projekt departamentu zaistniał tylko na papierze – dodaje Streżyńska. Nowego ministra cyfryzacji dotąd nie powołano.

CZYTAJ TAKŻE:

Na karuzeli botów: W styczniu „Tygodnik Powszechny” cztery razy stał się bohaterem posta o takim samym brzmieniu, zamieszczonego w tym samym czasie na kilkudziesięciu stronach facebookowych.

Prof. Andrzej Zybertowicz, doradca prezydenta RP: Odbyło się wiele posiedzeń zespołów, które miały odpowiadać za politykę informacyjną, wizerunek Polski za granicą. Nic konkretnego z tego nie wyniknęło. Szeroko rozumiane kierownictwo państwa jest na etapie uświadamiania sobie skali wyzwania.

Nie ma komu prostować

Wystarczy wyobrazić sobie następujący scenariusz: ktoś, nieistotne czy gracz wewnętrzny, czy zewnętrzny, chce osłabić gospodarczo kraj. Wystarczy w tym celu wywołać panikę i skłonić mieszkańców jednego tylko województwa, by w poniedziałek nie poszli do pracy. Np. przekonując ich, że nad rejon, gdzie mieszkają, nadciąga toksyczna chmura. Internet społecznościowy żywi się emocjami. Panika to doskonała pożywka. Zbudowanie odpowiednich narzędzi, żeby wywołać panikę, stworzenie sieci botów i fejkowych portali rozsiewających fałszywą informację, zbudowanie ich zasięgów, przygotowanie odpowiednich scenariuszy to – zdaniem ekspertów – trzy miesiące pracy zespołu ok. 20 osób. Koszt 250-300 tys. zł. Operację „panika”, by jeszcze ograniczyć możliwość reakcji władz, najlepiej zacząć w niedzielę rano.

Jak państwo by się obroniło w takiej sytuacji? Systemu szybkiego reagowania na kryzysy w internecie rząd nie ma. – Ludzie wciąż nie wiedzą, jak weryfikować informację w wiarygodnych źródłach, bo nikt tego ich nie uczy ani nawet nie uczula na tego typu zagrożenia – mówi Piotr Konieczny, szef zespołu bezpieczeństwa Niebezpiecznik.pl.

W przekazywanie wiarygodnych i prostujących fake newsy informacji powinny się zaangażować tradycyjne media, ale w czasach wojny polsko-polskiej kto i komu by uwierzył? Nawet służby monitorujące internet niewiele mogłyby poradzić.

– Mają kompetencje do blokowania stron rozpowszechniających treści terro- rystyczne, natomiast brak rozwiązań prawnych, które byłyby skutecznym narzędziem blokowania rozsiewających fałszywe informacje stron internetowych czy profili w mediach społecznościowych – mówi Stanisław Żaryn.

Pytani przez nas eksperci nie są zgodni, czy w krytycznej sytuacji można by było szybko odciąć w całej Polsce internet. Większość skłania się ku opinii, że raczej nie, a z pewnością nie da się tego szybko zrobić na terenie tylko jednego województwa.

– W takiej sytuacji sprawdziłby się np. sprawnie działający Regionalny System Ostrzegania, za pomocą którego można by było poinformować panikujących ludzi, że nie ma zagrożenia – zaznacza Konieczny. RSO miał rozsyłać komunikaty formułowane przez wojewódzkie centra zarządzania kryzysowego za pomocą specjalnych aplikacji na smartfony i esemesów.

O tym, czy system działa, mogli się przekonać latem mieszkańcy Pomorza podczas nawałnic. Sześć osób zginęło, 55 zostało rannych. Tydzień po tragedii Ministerstwo Spraw Wewnętrznych zapowiedziało budowę nowego systemu, ale wciąż nie ma m.in. przepisów, które pozwalałyby operatorom na lokalizację użytkowników na określonym obszarze.

Przyczajeni na wybory

– To nie jest tak, że internet to ciemna masa, w której nie wiadomo, co się dzieje – mówi Fedorowicz. Podkreśla, że są narzędzia umożliwiające wychwytywanie często powtarzających się fraz w polskiej sieci: – Specjalny sztab przez całą dobę powinien sprawdzać, czy owe frazy zagrażają np. wizerunkowi państwa, a potem szybko odpowiadać na ewentualny kryzys.

– Z takich narzędzi na mniejszą skalę korzystają firmy prywatne. Na znacznie większą NATO, odpowiadając na zagrożenia propagandowe z Rosji, czy Komisja Europejska, która też długo lekceważyła problem, ale teraz ostro zabrała się do roboty – mówi szef jednej z największych w Polsce agencji badających ruch w sieci. Jego zdaniem problem tkwi w tym, że politycy, nie tylko ci dziś rządzący, „woleli nie widzieć problemu albo woleli traktować narzędzia internetowe wyłącznie jako okazję do budowania swojej własnej pozycji lub ewentualnie pozycji swojej partii”.

„Nie istnieje panaceum na szkody, jakie propaganda, internetowe trolle i fałszywe strony internetowe wyrządzają demokracji. Kluczem do walki z nimi są edukacja i publiczna czujność” – napisał na początku roku na łamach „New York Timesa” Michael J. Abramowitz, prezes amerykańskiej Freedom House. Fundacja ta, badając wolność w sieci w 65 krajach, odkryła, że w prawie połowie z nich rządy wdrażały różne formy manipulacji, by fałszując informacje na swój temat umacniać wpływy i osłabiać opozycję.

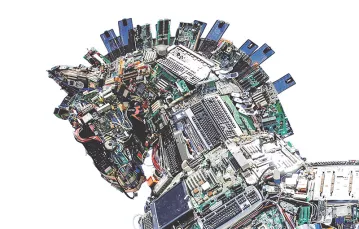

Projekt Freedom Net nie obejmował Polski, ale tajemnicą poliszynela jest, że w polsko-polskich wojenkach nikt nie ma większych skrupułów w używaniu różnorakich narzędzi internetowych. Podczas wyborów prezydenckich i parlamentarnych używano nie tylko płatnych trolli, ale także m.in. botów. Nie są to narzędzia zbyt wysublimowane, wystarczy samemu prześledzić profile, które udostępniają partyjne posty. Jak łatwo poznać bota? Sam od siebie nie pisze nic, tylko udostępnia linki albo posty innych i robi to zaskakująco regularnie, zwykle o ściśle określonych porach. Już teraz trwa wyścig cyberzbrojeń przed wybrami samorządowymi. „10 tys. uśpionych botów od 31 października obserwuje twitterowe konta wszystkich liderów opinii publicznej w Polsce. Wiecie, co to znaczy? Że zaczęła się wyborcza wojna informacyjna w Polsce” – napisała na wstępie swojej analizy Anna Mierzyńska, specjalistka od marketingu politycznego z Uniwersytetu w Białymstoku, zajmująca się badaniem przekazu w internecie.

Z ustaleń Roberta Gorwy z Oxford Internet Institute wynika, że powstał u nas przemysł zajmujący się tworzeniem fałszywych tożsamości w mediach społecznościowych. Efektem jest m.in. to, że nawet co trzeci wpis na polskim Twitterze wysyłają boty.

Gorwa dotarł m.in. do politycznego konsultanta i marketera pracującego dla dużej firmy. W ciągu ostatnich 10 lat Firma (tak umownie nazywa ją autor raportu) stworzyła ponad 40 tys. unikatowych tożsamości – każdą z wieloma kontami na różnych platformach i unikatowym adresem IP.

Kpiny z MaBeNy

Takich firm na naszym rynku jest ponoć kilka, ale pojawiają się gracze z zagranicy. Latem, gdy spór o reformę sądownictwa wszedł w najostrzejszą fazę, na jednym z ogólnopolskich portali pojawił się wysyp komentarzy z hasłem „Precz z kaczorem – dyktatorem!”.

Ich autorzy mieli profile zarejestrowane w Ameryce Południowej. Wpisu dotyczącego Polski dokonali tylko raz. Innych powiązań z naszym krajem nie mieli. Wcześniej te same profile wykorzystano do... kampanii reklamującej sieć pizzeri, ale potem udzielały się w sprawie m.in. Brexitu, kampanii wyborczej w USA i próby puczu w Turcji.

Inną anomalią było to, że kilku polityków zyskało po blisko 10 tys. obserwujących na Twitterze w dosłownie jedną noc. „Bez względu na to, kto to jest, obie strony polskiego dyskursu politycznego muszą zdać sobie sprawę, że w ich świat wszedł bardzo niebezpieczny przeciwnik, który naszym zdaniem nie zjawił się tutaj przypadkiem i zdecydowanie nie jest niczyim przyjacielem” – pisała wówczas w analizie na ten temat Polityka w Sieci.

Na początku stycznia doradca prezydenta prof. Andrzej Zybertowicz zaproponował stworzenie mechanizmu, który odpowiadając na zagrożenia świata cyfrowego, zsynchronizuje działania komunikacyjne rządu. Jak na ironię, profesor sam wpędził się w komunikacyjną pułapkę. Projekt nazwał MaBeNa – Maszyna Bezpieczeństwa Narracyjnego, co zostało wyśmiane w internecie. Do tego powtarzał, że bez tego mechanizmu wykolei się „dobra zmiana”. Zwolennicy PiS orzekli, że „dobrej zmianie” taka obrona niepotrzebna, a przeciwnicy wokół pomysłu wyczuli nieprzyjemną woń orwellowskiego folwarku.

Internet przez kilka dni zdrowo kpił, a ekspertów o zdanie w zasadzie nikt nie zapytał. ©

Współpraca WOJCIECH BRZEZIŃSKI

Autorzy są dziennikarzami Polsat News, stale współpracują z „TP”.

NARODOWA NIEMOTA

Rząd powołując Polską Fundację Narodową deklarował, że jej priorytetem będzie zabieganie o wizerunek kraju za granicą. Na ten cel 17 spółek kontrolowanych przez Skarb Państwa przekazało ponad 150 mln zł. Choć wiceprezes Maciej Świrski pisał niedawno, że „nasza akcja przeciwdziałania musi być prowadzona w sposób skoordynowany i w kodzie (idiomie) kulturowym adresata”, Fundacja nie miała na stronie internetowej do ubiegłego tygodnia odnośników do anglojęzycznych kanałów na Twitterze ani Facebooku. Ma je natomiast w języku polskim. W ubiegłym tygodniu na obu portalach opublikowała po dwa takie same posty. Pierwszy to fragment debaty w Izbie Gmin w ramach przygotowań do Dnia Holokaustu – poseł o polskich korzeniach tłumaczy w kilku zdaniach dlaczego nie należy mówić o „polskich obozach zagłady”. Drugi post to oświadczenie Fundacji (po polsku), że „w najbliższych miesiącach będzie promowany film »Niezwyciężeni«” oraz powstaną filmy o rodzinie Ulmów i rotmistrzu Pileckim. ©

„Tygodnik Powszechny” – jedyny polski tygodnik społeczno-kulturalny.

30 tys. Czytelniczek i Czytelników. Najlepsze Autorki i najlepsi Autorzy.

Wspólnota, która myśli samodzielnie.