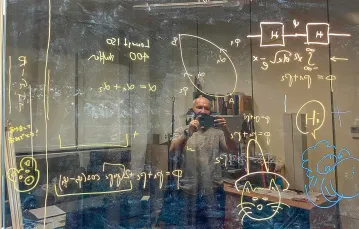

Gościem tego odcinka jest prof. Marcin Pawłowski, szef Grupy Kwantowego Cyberbezpieczeństwa i Komunikacji Międzynarodowego Centrum Teorii i Technologii Kwantowych Uniwersytetu Gdańskiego.

„Miłego antropocenu!” to nowy cykl w Podkaście Tygodnika Powszechnego, w którym opowiadamy, jak nauka i technika zmieniły nasz świat i jak mogą pomóc go uratować.

Gospodarzem cyklu jest Wojciech Brzeziński: dziennikarz naukowy stale współpracujący z „Tygodnikiem Powszechnym”, specjalizujący się w tematyce nowych technologii i cyberbezpieczeństwa, laureat, wraz z Agatą Kaźmierską, nagrody Grand Press Digital and Technology 2023 za cykl WybierAI - algorytmy demokracji.

Przyglądamy się największym wyzwaniom epoki człowieka oraz drodze, która zaprowadziła nas od afrykańskich sawann do globalnej wioski. Omawiamy badania naukowe i dyskusje nad interakcjami między człowiekiem i innymi elementami przyrody – zarówno tymi współczesnymi, jak i przeszłymi.

Pełna transkrypcja rozmowy

Poniższy tekst powstał w oparciu o transkrypcję maszynową, może zawierać usterki językowe.

Wojciech Brzeziński: Witamy Państwa bardzo serdecznie. Nazywam się Wojciech Brzeziński, a ten podcast to miłego antropocenu. Podcast Tygodnika Powszechnego, w którym opowiadamy o tym, w jaki sposób nauka i technika zmieniają świat i jak będzie wyglądać nasz świat jutra. Dzisiaj porozmawiamy o technologiach, które dla wielu z nas są, można powiedzieć, czymś na pograniczu magii. I opowiemy o tym, w jaki sposób technologie kwantowe, komputery kwantowe, kwantowa kryptografia mogą już wkrótce zmienić to, w jaki sposób komunikujemy się ze sobą i w jaki sposób zabezpieczamy swoje najważniejsze tajemnice.

Naszym gościem będzie pan profesor Marcin Pawłowski, szef Grupy Kwantowego Cyberbezpieczeństwa i Komunikacji Międzynarodowego Centrum Teorii i Technologii Kwantowych Uniwersytetu Gdańskiego. Dzień dobry, panie profesorze. Witamy bardzo serdecznie. Dziękujemy, że znalazł pan dla nas tą godzinkę dzisiaj.

Prof. Marcin Pawłowski: Dzień dobry, witam.

Panie profesorze, to może zacznijmy tak, bo zazwyczaj, kiedy ludzie wyobrażają sobie, do czego służy fizyka, no to pewnie wyobrażają sobie z jednej strony elektrownie jądrowe, bomby atomowe, Wielki Zderzacz Hadronów, czasami jakieś lekcje z fizyki ze szkoły podstawowej czy średniej z tłumaczeniem wszystkich praw Newtona. W pana przypadku, no zahaczamy tutaj trochę o Jamesa Bonda, tak? To mówimy o tajemnicach, szpiegostwie, chronieniu najważniejszych sekretów, no nie tylko naszych własnych, ale i państwowych.

Tak, tak. Fizyka obecnie, zwłaszcza informatyka kwantowa, zajmuje się nowymi metodami zarówno ataków cybernetycznych, jak i przeciwdziałania im.

Wszyscy pewnie dużo słyszeliśmy o komputerach kwantowych. Komputery kwantowe mają być tym wielkim, następnym przełomem, który w ogóle zrewolucjonizuje prawie wszystko, mimo że tak naprawdę niewielu z nas chyba do końca wie, co te komputery robią, do czego mają służyć i co mają potrafić. Ale pana praca jest trochę, z tego co rozumiem, troszeczkę też obok, tak? Pan też trochę przygotowuje się do tego, co się stanie, jak te komputery będą.

Tak, tak. Według mnie najciekawsze w komputerach kwantowych jest to, że one... Tak naprawdę jest dużo rzeczy ciekawych. Ale jedną z ciekawych rzeczy jest to, że one, chociaż jeszcze nie powstały w formie takiej, w której mogą zrobić coś ciekawego, już mają duży wpływ na świat. I to nie mówię tutaj o książkach science fiction, ale mówię o ustawodawstwie i działaniu wielkich firm, inwestycjach miliardów, nie w budowę komputerów, ale w przygotowanie się na to, co nastąpi, kiedy one się pojawią. Dlatego, że w komputerach kwantowych najważniejsze, co trzeba o nich wiedzieć, to to, że one nie będą szybsze czy lepsze od komputerów klasycznych.

Będą naprawdę dużo wolniejsze. Będą też miały tak ograniczoną pamięć, że nie będą się nadawały prawie do niczego. Komputery kwantowe, które mogą już zmienić świat, wystarczy, że ich pojemność pamięci będzie rzędu kilku, może pierwszych, 5 kilobitów. Ja mam zegarek tutaj, on ma dużo większą pamięć. On nie jest nawet smartwatchem, on potrzebuje tej pamięci, żeby mieć budzik i jakieś różne strefy czasowe. Także komputery kwantowe nie będą w stanie, przynajmniej te pierwsze działające, zrobić nawet czegoś takiego. One nadają się do kilku rzeczy, ale jedna jest szczególnie ważna. Potrafią złamać obecne, standardowe metody szyfrowania. I to jest bardzo duża rzecz, ponieważ obecnie stosujemy coś, co nazywamy kryptografią asymetryczną.

Normalnie, dawniej, żeby ludzie mogli się porozumiewać w bezpieczny sposób, musieli się najpierw spotkać i wymienić klucze kryptograficzne i dzięki temu, jeżeli nikt innych nie znał tych kluczy, to komunikacja była bezpieczna i to się nie zmieniło.

Mamy matematyczne dowody, że żaden komputer na świecie, kwantowy czy nie, nigdy w przyszłości nie poradzi sobie z tym. Problem jest taki, jak porozmawiać z kimś, z kim się wcześniej osobiście nie spotkałem. Tak jak z Panem. Nasze komputery wymieniły, stworzyły razem te klucze na podstawie kryptografii klucza publicznego czy kryptografii asymetrycznej. Polega to na tym, że jeden komputer tworzy klucz, dzięki którym drugi będzie mógł mu wysyłać informacje, tak tylko, że ten pierwszy będzie to mógł odczytać. I teraz z tego klucza publicznego, żeby odczytać informacje zaszyfrowane kluczem publicznym, potrzebny jest do tego klucz prywatny. Komputery kwantowe, znając klucz publiczny, mogą odgadnąć klucz prywatny. Więc w zasadzie każda komunikacja będzie możliwa do złamania. I teraz, co się najważniejsze pojawia? Ludzie zdają sobie sprawę z tego, że komputery kwantowe mogą pojawić się w przyszłości. Nagrywają obecnie całą komunikację i kiedy taki komputer kwantowy się pojawi, może zostać odczytany. Nasz podcast będzie jawny, więc to nie jest żaden sekret, ale wyobraźmy sobie na przykład, że głowy państw rozmawiają o jakichś sekretach.

To jest prawdopodobnie teraz każda komunikacja jest teraz nagrana, trzymana, aż się pojawi komputer kwantowy. Więc, chociaż jeszcze ich nie mamy, ludzie już myślą, jak się przed nimi zabezpieczyć. I to jest właśnie dziedzina, w której ja pracuję.

Czyli powiedzmy, dzisiaj Władimir Putin rozmawia z Xi Jinpingiem. Na dzisiaj nie mamy absolutnie możliwości dowiedzenia się, o czym rozmawiali. Ale za trzy, czy pięć, czy osiem lat, po prostu ktoś sobie wróci do tej rozmowy, kliknie i będziemy mieli wszystko jak na talerzu.

Jestem przekonany, że kilka agencji wywiadowczych ma tą rozmowę już nagraną i tylko czekają na komputery kwantowe.

To chyba w takim razie tłumaczy, jest taka wielka instalacja NSA w Stanach Zjednoczonych. Oni mają taki największy twardy dysk na świecie w zasadzie, gdzie podobno nagrywają w zasadzie wszystko, co się dzieje w Internecie.

I właśnie w tym celu, żeby później móc to odszyfrować. Bo teraz nie mają mocy obliczeniowych. I nawet jeżeli to będzie w tym celu, to nie będzie to.

Jeżeli spojrzymy na klasyczne komputery, to zajmie dekady, czy może setki lat, zanim one będą wystarczająco potężne, żeby to odszyfrować.

Ale komputer kwantowy o pamięci 4,1 kubita, czyli takiego kwantowego bita, już będzie w stanie to odszyfrować.

Dlaczego one są tak ograniczone w takim razie? Bo rozumiem, że one są fantastyczne w bardzo wąskim zakresie zastosowań.

Więc komputer kwantowy, może wszystko co komputer klasyczny, ale ich zbudowanie jest niesamowicie trudne. To musimy operować pojedynczymi cząstkami elementarnymi i zmusić kilkaset z nich, czy kilka tysięcy z nich, żeby działało dokładnie, idealnie, tak jak chcemy. A potem musimy zmierzyć to i zobaczyć, co wyjdzie. To jest niewyobrażalnie trudne zadanie. Także komputer kwantowy.

Gdybym był w stanie zbudować go o pamięci tak dużej, jak ten laptop, to mógłby wszystko to, co klasyczne i nie miałby żadnych ograniczeń. Ale nikt nawet nie próbuje iść w tą stronę, dlatego że nawet mały komputer kwantowy będzie już bardzo użyteczny.

Z tego co rozumiem, część Pana zainteresowań polega na tym, jak już dzisiaj można się obronić przed tymi komputerami. Które będą dopiero w przyszłości, tak?

Tak, tak, tak. Nawet większa część moich zainteresowań. Mamy teraz dwie opcje dostępne. Jedna to jest kryptografia postkwantowa. Nazwa pochodzi od tego, że po pojawieniu się komputerów kwantowych powinna być dalej bezpieczna.

I istotą jest jej bardzo prosta. Wiemy jaki algorytm komputery kwantowe mogą użyć, żeby złamać obecną kryptografię klucza publicznego. Więc szukamy takich metod tworzenia kluczy publicznych i prywatnych, żeby komputery kwantowe przy użyciu znanego algorytmu nie mogły tego złamać. I teraz to jest bardzo... No oczywiście to jest bardzo proste w porównaniu z komputerami kwantowymi. Dlatego, że wymaga tylko zmian software'owych. Zwyczajne nasze komputery mogą się tak komunikować. Oczywiście jest to dużo mniej proste, bo wymaga naprawdę mądrych ludzi, żeby to wymyślili. Ale problem jaki się tutaj pojawia, to dowody bezpieczeństwa. Jeżeli mamy taki system kryptograficzny, my potrafimy podać jakieś przesłanki. Wydaje nam się, że to będzie bezpieczne. I tak dalej.

Ale prawdziwych, twardych dowodów matematycznych nie ma. I nigdy nie było na taką kryptografię.

I to jest bardzo ciekawe, bo to są najważniejsze algorytmy na Ziemi tak naprawdę. Dowody opierają się na tym, że mamy ten algorytm. On jest znany. On działa kilkadziesiąt lat. I bardzo wiele, bardzo mądrych ludzi. Z gigantycznymi funduszami i super komputerami próbowało to złamać. Im się nie udało, więc zakładamy, że jest bezpieczny. Tak było z obecnie używaną kryptografią, aż się pojawiły komputery kwantowe. Więc teraz mamy te nowe pomysły, ale one nie są jeszcze za dobrze przetestowane. Tak naprawdę mamy kilka kandydatów i co jakiś czas okazuje się, że jeden z kandydatów na nowy sposób kryptografii postkwantowej okazuje się złamany. I to nie za pomocą komputera kwantowego, tylko za pomocą zwykłego laptopa. Jak się stało w przypadku słynnego kryptosystemu Rainbow, co do którego ludzie mieli bardzo duże nadzieje. Także jest to jakby prosta opcja, ale nie wiemy do końca jak bardzo jest bezpieczna. Teraz mamy też drugą opcję. To jest kryptografia kwantowa. Polega ona na zapomnieniu w ogóle o informacjach.

I nie chodzi o to, żebyśmy mieli w infrastrukturze klucza publicznego i prywatnego, tylko o zrobieniu czegoś tak, że dostaniemy pan i ja klucze symetryczne.

To znaczy mamy dokładnie takie same klucze, dla nich jest matematyczny dowód, że komunikacja jest bezpieczna. I kryptografia kwantowa pozwala na dostanie ich w taki sposób, że nikt inny na świecie ich nie zna. Jest to niemożliwe klasycznie.

A kwantowo jest możliwe i to nawet na więcej niż jeden sposób. Najprostszy polega na przesyłaniu klucza ode mnie do pana, w taki sposób, że jesteśmy w stanie sprawdzić, czy ktoś go podsłuchał. Dlatego, że wysyłam pojedyncze cząstki elementarne i każdy ich pomiar zaburza ich stan. Więc możemy potem sprawdzić czy ktoś go podsłuchał. Czy ten stan był zaburzony i czy ktoś klucz zna. Jeżeli zna, to trudno, nie uda nam się, ale jeżeli nie zna, to mamy bezpieczny klucz, z którym możemy się w przyszłości komunikować.

Czyli w zasadzie podsłuchanie czegoś takiego w sposób, który uniemożliwiałby zauważenie przez podsłuchiwanych, że są podsłuchiwani, jest wbrew prawom fizyki.

Dokładnie, dokładnie tak jest. Natomiast jakbyśmy wzięli to analogię telefonu i powiedzmy ktoś zaczyna nas podsłuchiwać przez telefon, usłyszelibyśmy tak dużo trzasków, że wiedzielibyśmy, że coś jest nie tak. Problem jest tutaj, to jest bardzo ciekawy problem, że te systemy działają tylko dobrze na papierze. W praktyce bardzo trudno zbudować jest urządzenie, które przygotuje dokładnie te systemy, te stany kwantowe jakie potrzebujemy i pomiary będą dokładnie takie same, a w dodatku nawet jeżeli zbudujemy te urządzenia, bardzo łatwo jest zakłócić ich pracę,

na przykład przez oślepianie dodatkowym laserem, więc większość, jeżeli nie wszystkie kryptosystemy, które działają poza laboratorium, zostały tak naprawdę zhakowane. Więc kryptografia kwantowa też nie daje, przynajmniej na tym poziomie rozwoju techniki zbyt dużej pewności. Według mnie i według też wielu ludzi, którzy zajmują się tym praktycznie, najlepszym rozwiązaniem jest szyfrowanie naszych wiadomości, zarówno za pomocą kryptografii kwantowej, jak i postkwantowej.

Czyli żeby nie żyć w takim wiecznym stanie, rozmowa kontrolowana, rozmowa kontrolowana, musimy wszystkie ręce na pokład, wszystkie możliwe zabezpieczenia, trzeba spakować do jednego urządzenia, tak?

Dokładnie, niestety jest to dość kosztowne, trudne i raczej bardzo niepraktyczne, zwłaszcza, że kryptografia kwantowa wymaga, żeby dwa urządzenia, które się komunikują, widziały się ze sobą. Może to być zrobione albo za pomocą światłowodu, albo promienia lasera, na przykład satelita Ziemia. Jest to niemożliwe, kiedy na przykład, chcemy rozmawiać przez komórkę z budynku, czy łączyć się, tak jak ja teraz, komputerem z routerem bezprzewodowym, więc tak naprawdę do takich zastosowań zostanie nam wyłącznie kryptografia postkwantowa.

To jak w takim razie taka komunikacja przyszłości by wyglądała w praktyce? Czy coś dla użytkownika się zmieni?

Dla użytkownika nic się nie zmieni. Tak naprawdę są już komunikatory inne, takie internetowe, które używają kryptografii postkwantowej i myśmy tego nawet nie zauważyli, kiedy był jakiś update software'u. Także to dla nas się nic nie zmienia, dlatego że komunikacja dla ludzkości jest niesamowicie ważna i my jako ludzkość pracujemy nad nią ciągle i to są niesamowicie złożone systemy, w których my naprawdę nie zdajemy, bo nie mamy sobie sprawy jak ciężko dziesiątki urządzeń o wysoce zaawansowanej technologii i bardzo zaawansowanej matematyce służą, żebyśmy mogli sobie wysmałać jakiegoś uśmiechniętą buźkę na drugi koniec świata.

No to w sumie jest trochę tak, że zabezpieczenia jakie dzisiaj mamy w każdym telefonie komórkowym to jest coś, przy czym ludzie, którzy tworzyli Enigmę w latach 20-tych by się po prostu rozpłakali ze wzruszenia, tak? Bo to kompletnie inny poziom.

Tak, tak, tak. To jest zupełnie inny poziom. Gdybym ja miał teraz złamać Enigmę, to tak naprawdę nie musiałbym się nawet starać. Bym poprosił czata GPT, żeby znalazł mi algorytm, odpaliłbym go i by już działało. To co mamy teraz jest wiele, wiele półek wyżej. W dodatku Enigma powstała jeszcze przed kryptosystemami klucza publicznego, więc działała na znacznie prostszych zasadach.

Tylko czy to nie jest trochę tak, że my inwestujemy ogromne środki, ogromny wysiłek w coś, co może się nie ziścić? No bo z tymi komputerami kwantowymi jest trochę jak z jednorożcem. Wszyscy słyszeli, nikt jeszcze na dobrą sprawę nie widział. Te, które działają to są w zasadzie takie demonstratory raczej niż faktycznie użyteczne urządzenia.

Tak.I dużo ludzi ma co do tego wątpliwości, ale jest coś takiego, co się nazywa twierdzenie Moski, bardzo proste, które mówi, że powinniśmy się naprawdę przejmować, jeżeli czas do pojawienia się komputerów kwantowych jest krótszy niż suma czasu, przez który chcemy utrzymać coś w tajemnicy, plus czas potrzebny na wprowadzenie nowych zabezpieczeń. I teraz. Jeżeli chcemy coś utrzymać w tajemnicy przez 10 lat na przykład, to musimy założyć, że komputery kwantowe nie pojawia się w ciągu następnych 10 lat. Co przy bardzo cennych, bardzo ważnych sekretach jest dość ryzykowne. Więc te komputery kwantowe mogą się nie pojawić nigdy, ale ponieważ zawsze będzie szansa, że będą gdzieś w okolicy 10 lat na horyzoncie, to musimy być na to przygotowani.

Dlaczego w zasadzie aż tak długo czekaliśmy na to, żeby te wszystkie kwantowe technologie się ziściły? No bo w zasadzie teoria kwantowa ma już grubo ponad 100 lat. Nawet informatyka kwantowa, taka powiedzmy Richard Feynman, to były zdaje się początki, to też ma już chyba ponad pół wieku. Co musiało się wydarzyć, żebyśmy byli w stanie wreszcie to wszystko fizycznie zastosować?

Technologie. Naprawdę wyłącznie technologia nas zatrzymywała. Jak już mówiłem wcześniej, a może wrócę jeszcze do Schrödingera. On powiedział kiedyś, że eksperymenty na pojedynczych cząstkach są tylko teoretycznie możliwe. W praktyce jest to jakby posiadanie ichtiozaura w zoo. Teraz, już jakiś czas temu zaczęliśmy robić eksperymenty na pojedynczych cząstkach, także pokazaliśmy, może się mylił, potrafimy to zrobić. Mamy zdjęcia pojedynczych cząstek elementarnych, nawet filmiki z nimi nagrane. Naprawdę czad. Ale żeby pójść w coś takiego jak komputer kwantowy, to musimy właśnie zmusić tysiące cząstek elementarnych

przy pełnej kontroli nad każdą z nich, tak żeby współpracowały. Jest to niesamowite wyzwanie technologiczne, ale tak naprawdę oprócz technologii nie brakuje nam nic. Sama teoria obliczeń, teoria kryptografii kwantowej jest bardzo dobrze rozwinięta. Jesteśmy jakby przygotowani od teoretycznej strony. Tylko my musimy te rzeczy zbudować.

Czyli to trochę jak ze sztuczną inteligencją, tak? Tam też w zasadzie matematyczne podstawy nie zmieniły się od 50 lat.

Myślę, że jednak w sztucznej inteligencji, zwłaszcza ostatnie lata widziały trochę przełomów matematycznych. Jeżeli miałbym to do czegoś porównać, to do lotu na Marsa. To co na przykład SpaceX buduje teraz, nie jest niczym, co nie było teoretycznie możliwe 50 lat temu, ale dopiero teraz jest robione.

Załóżmy, że uda się wreszcie dopracować te systemy kryptografii i postkwantowej i kwantowej. Wiadomo, że cyberbezpieczeństwo staje się tylko coraz istotniejszym, problemem. Na przykład chcemy, żeby kontrola lotów była zawsze bezpieczna, żeby żaden haker nie był w stanie nam zaburzyć funkcjonowania kontroli lotów, żeby nikt nie wyłączył elektrowni, żeby nikt nie sprawił, że pociągi nam staną w środku pola. Tylko to jest strasznie dużo systemów, strasznie dużo punktów, które trzeba wzmocnić, żeby to wszystko działało razem. Więc wysiłek, jaki trzeba będzie włożyć w to, żeby to wszystko zabezpieczyć, będzie ogromne.

Tak, oczywiście. Ja uważam, że jeżeli ktoś szuka dobrze płatnej pracy, to studiowanie kryptografii, zwłaszcza klasycznej, jest teraz naprawdę bardzo dobrym pomysłem.

Ile takie fortyfikowanie naszych systemów może zająć? Bo to pewnie kwestia lat?

To się nigdy nie skończy. Tak naprawdę zawsze będzie... To trwa od długiego czasu i będzie trwało w przyszłości. Zawsze wprowadzamy nowe zmiany, ulepszenia.

Nawet jeżeli to nie są zmiany jakieś rewolucyjne, są to po prostu kolejne ulepszenia. Teraz mamy taki trend w kryptografii, który się nazywa crypto agility. Polega to na tym, że urządzenia do komunikacji nie korzystają tylko z jednego algorytmu, mają do wyboru kilka. I w chwili, kiedy tylko się okaże, że jeden z tych algorytmów, nie jesteśmy już pewni jego bezpieczeństwa, są natychmiast w stanie przełączyć się na inny. Także całkiem możliwe, że przyszłość będzie polegała na tym, że będziemy dodawać jeszcze nowe algorytmy do istniejących urządzeń. Zatem będziemy je zabezpieczali też fizycznie. Jest bardzo piękna i bardzo ekscytująca dziedzina polegająca na fizycznym szakowaniu urządzeń. Na przykład ludzie potrafią zrobić coś, co się nazywa, o ile dobrze pamiętam, atakiem Van Eycka, który polega na tym, że obserwując pole elektromagnetyczne wokół przewodu idącego od komputera do monitora, są w stanie zobaczyć, co się wyświetla na monitorze. Także ludzie na podstawie tego, jak dużo mój komputer zużywa prądu, są w stanie ocenić, jaki jest mój klucz kryptograficzny, ponieważ zera i jedynki w tym kluczu, operacje na nich, zużywają różną ilość prądu. Więc żeby to ukryć, są specjalne oprogramowania, które randomizują zużycie prądu, przez procesor, ale ludzie używają AI, żeby jakby odfiltrować działanie tego. Więc to jest taka zabawa w mocniejszą zbroję, mocniejszą broń, w kółko. I nic rzeczy, które tutaj powiedziałem, nie zależy od jakichś przełomowych technologii kwantowych, algorytmicznych, ale takie rzeczy są niesamowicie ważne. I jeżeli nawet będziemy mieli jakiś ostateczny algorytm, to implementacja jego zawsze może być lepsza.

Ja zacząłem od żartu, że to wszystko przypomina technologię z Jamesa Bonda, ale właśnie to nie był żart. To są technologie z Jamesa Bonda. I podejrzewam, że jakby pierwszymi, którzy się tym wszystkim będą interesować, są wszystkie służby wywiadowcze na całym świecie.

Ależ oczywiście, oni się tym interesują. Możemy wejść na stronę służb wywiadowczych i przeczytać raporty, co oni sądzą o technologiach kwantowych,

postkwantowych, co zalecają używanie. Oczywiście jest na przykład bardzo ciekawe, bo amerykańskie NSA twierdzi, nie używajcie technologii kwantowych, używajcie postkwantowych. Natomiast francuskie ANSSI mówi, no niby tak, NSA ma rację, technologie kwantowe są niebezpieczne, ale pamiętajcie, że NSA oszukiwało nas w technologiach już wcześniej postkwantowych, więc nie ufajmy też ich postkwantowym technologiom. Także jest to bardzo przyjemna dziedzina, zwłaszcza teraz bardzo ekscytująca.

Z pewnością. Zdaje się, że NSA tam faktycznie ma trochę za uszami. Oni zdaje się wypuścili jakieś, to była afera z kluczami kryptograficznymi, które oni stworzyli i później okazało się że oni wszyscy mają do nich wszystkich podgląd.

Tak, tak i to jedno NSA zrobiło, drugie CIA. To co NSA zrobiło i to jest bardzo ciekawe, oni stworzyli algorytm do generowania liczb losowych, który jest właśnie potrzebny do generowania kluczy. W taki sposób, że dla wszystkich innych użytkowników te klucze byłyby zupełnie losowe, a dla nich nie. Oni potrafili je po prostu zgadnąć. Przekonali amerykański instytut od standardów i technologii, żeby ustalił ten algorytm jako jeden ze standardów, a potem przekupili producentów urządzeń kryptograficznych, żeby ustawili ten generator liczb losowych jako jeden,

jako domyślny i mogli dzięki temu łamać bardzo dużo zabezpieczeń. I teraz coś dzieje się ciekawe i właśnie dlaczego Francuzi im nie ufają? Dlatego, że agencja odpowiedzialna za stworzenie standardów dla systemów postkwantowych to jest dokładnie ta sama agencja, która już raz udostępniła generator liczb losowy stworzony przez MSA, który miał tylne wejście. Więc zaufanie do nich mamy troszkę ograniczone.

Ale to jest trochę tak, że z perspektywy użytkownika, jeśli ja chcę być bezpieczny, to prędzej czy później muszę komuś zaufać. Mam urządzenie, które w zasadzie, jeśli chcę kupić smartfona, to mam do wyboru albo amerykański, albo chiński, albo koreański, a wszystkie i tak pewnie są na tajwańskich częściach. Więc tak czy inaczej muszę się liczyć z tym, że ktoś mi tam jakąś niespodziankę dał.

Oczywiście, z tym sobie nie poradzimy. Są bardzo ciekawe pomysły, które pozwalają częściowo zabezpieczyć się przed nieuczciwymi producentami. Jest na przykład coś, co w kryptografii kwantowej nazywamy z angielskiego device independent.

Najlepsze tłumaczenie na polski to kryptografia niezależna od urządzeń, ale nie brzmi to najlepiej. Polega to na tym, że nasze urządzenia, mają dane wejściowe i jakieś dane wejściowe. I patrzymy, żeby sprawdzić ich bezpieczeństwo, wyłącznie na statystykę tych danych. Patrzę, jak często przy wejściach równych x i y dostaliśmy wyjścia a i b. I teraz chodzi o to, że są dowody matematyczne,

które mówią, że klucz kryptograficzny, jaki w ten sposób uzyskamy, jest bezpieczny niezależnie od tego, co się działo wejście. Czyli ono mogło być dostarczone przez Chiny czy przez Amerykanów. Jeżeli ten rozkład prawdopodobieństwa jest bezpieczny, to jesteśmy bezpieczni. Jest to bardzo fajne rozwiązanie, niemal takie magiczne kwantowo, bo wydaje się niemożliwe, ale ma parę problemów. Pierwszy z nich jest taki, że w praktyce ta część, która generuje klucz, będzie częścią większego urządzenia i zawsze możemy mieć coś takiego, że nasze urządzenie po tym, jak wygeneruje klucz, po prostu wyśle go radiem do jakiejś agencji bezpieczeństwa. Także niektórym komponentom urządzenia trzeba będzie zaufać. Po drugie, i to jest też bardzo ciekawe, to jest już tak zaawansowana rzecz, że pierwsze nawet eksperymentalne demonstracje zrobiono dopiero niecałe dwa lata temu. Udało nam się to zrobić. Udało nam się wysłać klucz na odległość 400 metrów

w tempie jednego bita na kilka godzin, więc nie jest to zupełnie praktyczne, ale to jest właśnie coś, czym moja grupa badawcza się zajmuje, czyli chcemy, żeby w przyszłości to było praktyczne, chcemy zrobić, żeby to było szybko i na długie dystanse i dzięki temu jeszcze bezpieczniej.

To w jaki sposób to przesyłanie klucza działa w takim razie?

To nie jest takie proste, żeby to wytłumaczyć. W każdym razie muszę się cofnąć do Einsteina, który...

Zawsze warto cofnąć się do Einsteina.

Dokładnie. On miał taki problem z mechaniką kwantową, bo jakby jeżeli mamy stan splątany, to pomiar na jednej części z tego stanu, zmienia stan na drugiej części. I teraz, jeżeli te dwie części, jedna jest na Marsie, druga na Ziemi, to nagle zmiana tamtego stanu następuje szybciej, niż światło może przelecieć stąd do Marsa, więc komunikujemy się szybciej niż światło i wali nam się ogólna teoria względności. I rozwiązaniem tego paradoksu jest to, że tak naprawdę stan zmienia,

nie zmienia się stan układu tam, tylko mojej lokalnie wiedzy o tamtym układzie, więc tak naprawdę komunikacji szybszej nie ma, ale pewne problemy pozostają, bo rzeczywiście te dwie cząstki na dużych odległościach zachowują się w sposób skorelowany. Nie przesuwają informacji, jednak są w jakiś sposób powiązane. To jest istota splątania kwantowego. Teraz, w latach 60-tych, Bell, który chciał tak naprawdę udowodnić, że to jednak Einstein miał rację, że z mechaniką kwantową jest jakiś problem, wyprowadził coś, co się nazywa nierównościami Bella i one mówią, że gdyby cząstka tu i tam miały korelacje tylko takie, jakie są możliwe w mechanice kwantowej, to spełniona jest zawsze jakaś nierówność, najsłynniejsza nierówność CH1, za pracę, nad którą był Nobel właśnie chyba dwa lata temu z fizyki przyznany,

musi być zawsze mniejsza od dwóch, podczas kiedy okazuje się, że przy użyciu stanów splątanych możemy to złamać i mieć wartość ponad 2,8. Więc coś się dzieje. I teraz splątanie ma też taką piękną cechę, że jest monogamiczne. To znaczy, jeżeli ja jestem splątany z żoną, to nikt inny z żadnym z nas nie może być splątany. Jeżeli my mamy jakieś wyniki, to nikt inny na świecie nie może nic o nich wiedzieć. I teraz, jeżeli zbudujemy urządzenie do łamania nierówności Bella sobie z żoną i będziemy patrzeć na nasze wyniki i udowodnimy, że nasze wyniki łamią nierówność Bella,

to wiemy, że nikt inny nie ma do nich dostępu. I na tym opiera się kryptografia niezależna od urządzeń. Nie muszę wiedzieć, jak zostało stworzone to urządzenie.

Ważne jest, że łamie nierówność Bella. I Einstein jest tu ważny o tyle, że argumenty fizyczne, które są stosowane do dowodu tego bezpieczeństwa, musiały być na tyle mocne, żeby przekonać Einsteina i jego popleczników, więc są naprawdę solidne.

Ale to jest też niesamowite, że minęło stulecie i teraz coś, co kiedyś było absolutnie teoretyczną fizyką, gdzie tak jak Pan wspomniał, nawet Schrödinger uważał, że to pozostanie zawsze teorią w jakimś stopniu. Teraz już mogę pójść do sklepu i sobie kupić urządzenie, które bez tego by nie działało, tak?

Tak, dokładnie. Są urządzenia, które są dostępne. Można sobie komputer kwantowy kupić, jak się ma milion dolarów. Ostatnio, jak chce się taki słaby demonstrator,

to znacznie mniej wystarczy. Jasne, takie czasy.

To jest chyba najlepszy dowód na to, że nauka jest jednak najlepszym wynalazkiem ludzkości, tak?

Dokładnie.

To w takim razie, kiedy możemy się spodziewać, że rzeczywiście tego rodzaju urządzenia, tego rodzaju zastosowania będą powszechne? Kiedy będzie tak, że ja pójdę do sklepu i faktycznie wezmę sobie, kupię sobie smartfona, kupię sobie iPhona, który już będzie miał tam kwantowe czipy, które będą mi zapewniały takie 100% bezpieczeństwo?

100% bezpieczeństwa nie ma, a z kwantowymi czipami jest trochę większy problem, bo tak naprawdę to, co się teraz dzieje z technologiami kwantowymi nazywane jest drugą rewolucją kwantową. Pierwsza rewolucja nastąpiła jakieś 80 lat temu

wraz z tranzystorami i laserami. Te rzeczy wymagają mechaniki kwantowej, żeby działać, więc tak naprawdę technologie kwantowe już stosujemy. Teraz pojawiają się nowe technologie, ale trudno czasami przy konkretnej technologii powiedzieć, czy ona jest jeszcze z pierwszej kategorii, czy z drugiej. Na przykład jest sobie telefon Samsung Galaxy Quantum, który nazywa się Quantum, dlatego że ma wbudowany kwantowy generał, czyli generator liczb losowych. Jednak jest to generator,

który nie opiera się na żadnych wymysłach z informatyki kwantowej, bardziej ze starej fizyki kwantowej. Tak naprawdę kod Schrödingera siedział w pudełku razem z fiolką trucizny, która miała być zniszczona przez kwantowy generator liczb losowych,

więc już Schrödinger wymyślił to rozwiązanie, dlatego kwantowe generatory liczb losowych można uznać za coś z poprzedniej rewolucji, a to jest technologia, która powoli robi się powszechna. Coraz więcej urządzeń, zarówno takich jak ten telefon Samsunga, jak szczególnie bardziej poważnych urządzeń instalowanych w centrach danych, czy w serwerowniach, mają już wbudowane kwantowe generatory liczb losowych. Świat jednak idzie do przodu i są też już pierwsze kwantowe generatory liczb losowych niezależne od urządzeń. One też powoli są już instalowane w praktyce i one z kolei są bez wątpienia przedstawicielem tej drugiej rewolucji kwantowej. Także jeżeli Pan się pyta kiedy, to odpowiadam już powoli teraz.

To jak w takim razie, może gdzieś za 10, za 20 lat będzie wyglądał ten świat, w którym takie technologie już będą zapewne powszechne. Czy w ogóle zauważymy jakąkolwiek różnicę?

Nie, nie zauważymy różnicy, ponieważ te technologie działają na tak niskim poziomie, że przeciętny użytkownik się tym nie zajmuje. Ani Pan, ani ja nie wiemy dokładnie, jak działa procesor naszego komputera i jeżeli zostanie wymieniony na nas, nie zauważymy różnicy. To co może się wydarzyć, to pojawienie się komputera kwantowego. On będzie w stanie... To zauważymy na pewno. Jeżeli na przykład okaże się, że chiński rząd nagle zna wszystkie sekrety komunikowane przez ludzi, zanim wprowadziliśmy nowe algorytmy, to znaczy, że mają dostęp do komputera kwantowego. Jeżeli zobaczymy, że nagle jakiś kraj ma gigantyczną przewagę we wszystkich negocjacjach na arenie międzynarodowej, a firmy, które dobrze stoją z ich rządem, nagle mają gigantyczne przewagi technologiczne, to wiemy, że prawdopodobnie mają komputer kwantowy i dzięki temu mają nie tylko dostęp do wielu sekretów, ale też do haków na wszystkich ludzi, którzy kiedykolwiek komunikowali się w jakikolwiek sposób, bo wyobraźmy sobie, że ktoś ma komputer kwantowy i chce mieć na mnie haka. Więc sprawdza całą bazę danych, całej nagranej komunikacji i sprawdza. Nie jest w stanie włamać się na moje konto bankowe, bo już jest zabezpieczone postkwantowo, ale jest w stanie zobaczyć każdy przelew, jaki zrobiłem w życiu. Każdy SMS, każdy e-mail, wie co oglądałem na Netflixie, zna każdą stronę, na którą wszedłem, wie o mnie absolutnie wszystko i teraz szanse, że jeżeli ten ktoś jest politykiem i nie znajdziemy na niego żadnego haka, są okej. Ja wierzę w ludzi, pewnie 20%, ale to oznacza, że i tak na 80% będzie mogło być szantażowane.

Ale z drugiej strony, z jednej strony oczywiście politycy, rządy pewnie będą pierwszymi, którzy będą mieli dostęp do takich narzędzi, ale wyobraziłem sobie też sytuację, w którym dostęp do takich komputerów zdobywają na przykład historycy. Wszystkie archiwa świata otwarte. Wiemy wszystko, co się kiedykolwiek wydarzyło.

Rzeczywiście. No i ja bardzo chciałbym się dowiedzieć, kto zabił Kennedy'ego na przykład, czy inne sekrety, bo jestem przekonany, że jest dużo ciekawych sekretów. Szczerze mówiąc, o tym nie myślałem. To bardzo pozytywne. Myślę, że rzeczywiście takie ujawnienie nie przyda się na coś.

Super. Panie profesorze, to jeszcze tylko kwestia taka ostatnia. Nad czym pan w tej chwili pracuje? Co jest taką rzeczą, która w tym momencie pana najbardziej kręci?

Najbardziej mnie kręci to, o czym już wspominałem. To znaczy kryptografia niezależna od urządzeń jest bardzo ciekawa, nie tylko ze względu praktycznego, ale też czysto naukowego. Te protokoły pozwalają nam dowiedzieć się też więcej o tym, co jest możliwe w świecie. A co nie? Więc moja grupa pracuje nad tym, żeby te protokoły były jak najbardziej efektywne przy tym samym poziomie bezpieczeństwa.

Panie profesorze, dziękuję bardzo serdecznie, że znalazł pan nas godzinkę. Mam nadzieję, że nasi słuchacze wyjdą z tego głęboko zafascynowani i może troszeczkę zaniepokojeni tym, że w przyszłości żadnych sekretów już nie będzie.

Mam nadzieję, że nie będzie aż tak źle. Dziękuję bardzo za rozmowę.

Dziękuję, do zobaczenia.

Do zobaczenia.

Projekt dofinansowany ze środków budżetu państwa, przyznanych przez Ministra Nauki i Szkolnictwa Wyższego w ramach Programu „Społeczna Odpowiedzialność Nauki II”.

Słuchaj naszych podcastów:

- Podkast Tygodnika Powszechnego — YouTube | Spotify | Apple Podcasts

- Strona świata — Jagielski Story — Spotify | Apple Podcasts

- Szkoła uczuć — Spotify | Apple Podcasts | RSS

„Tygodnik Powszechny” – jedyny polski tygodnik społeczno-kulturalny.

30 tys. Czytelniczek i Czytelników. Najlepsze Autorki i najlepsi Autorzy.

Wspólnota, która myśli samodzielnie.