Choć pierwsze wirusy komputerowe powstawały w latach 70., świat o tym zagrożeniu dowiedział się prawie dwadzieścia lat później. 2 listopada 1988 r. wirus typu "robak" sparaliżował sieć, blokując m.in. serwery Pentagonu oraz NASA. Kod napisany przez 23-letniego doktoranta Roberta Morrisa, pomyślany jako eksperyment, w ciągu 12 minut zainfekował 300 tys. komputerów w samym stanie Dakota. Robak Morris rozsyłał kopie własnego kodu, powodując przeładowanie sieci.

Niewinne początki

W latach 70. pojawiły się pierwsze robaki - czyli wirusy rozprzestrzeniające się w sieci. Zaczęło się od niegroźnego Creepera, który rozprzestrzeniał się w amerykańskiej sieci wojskowej - ARPANET, prekursorze internetu - i wyświetlał dowcipny komunikat.

Dekada lat 80. przyniosła wzrost popularności komputerów Apple II, a wraz z nim nowy etap rozwoju wirusów. Wirus Elk Cloner infekował komputery Apple II, których system operacyjny przechowywany był wówczas na dyskietkach. Choć i ten szkodnik denerwował użytkowników jedynie złośliwymi komentarzami na ekranie, to jednak dezorientację potęgował fakt, że wówczas większość ludzi nie miała pojęcia o istnieniu wirusów, nie mówiąc o tym, jak się rozprzestrzeniają. I doszło do masowej infekcji. W 1983 r. po raz pierwszy użyto słowa "wirus". W kilka lat później wybuchła prawdziwa epidemia na komputerach typu IBM: wirus Brian, który miał rzekomo zmierzyć skalę piractwa, szybko wymknął się spod kontroli autorów. Infekujący sektory startowe dysków twardych kod jako pierwszy potrafił się ukryć przed programami antywirusowymi. I udowodnił, że nowego zjawiska nie można lekceważyć.

- Do połowy lat 80. nasz kraj był z oczywistych przyczyn odizolowany, a kontakt z nowinkami technologicznymi mieli tylko nieliczni. Dopiero wraz z upadkiem poprzedniego systemu w Polsce pojawił się problem wirusów komputerowych - wspomina Grzegorz Michałek, autor wielu pozycji poświęconych wirusom i główny programista ArcaBit - firmy, do której przeszła część twórców legendarnego MKS-Vira, pierwszego polskiego programu antywirusowego. Koniec lat 90. to już zmasowane ataki na produkty Microsoftu. Pojawiły się tzw. konie trojańskie służące do kradzieży haseł, a także programy typu backdoor - umożliwiające zdalne administrowanie komputerem. Zagrożone były wszystkie programy, takie jak Word, PowerPoint czy Excel. Wraz z rozwojem sieci wirusy wzięły się za strony internetowe, a wreszcie e-maile. Nie atakowały już samych komputerów i programów na nich zainstalowanych.

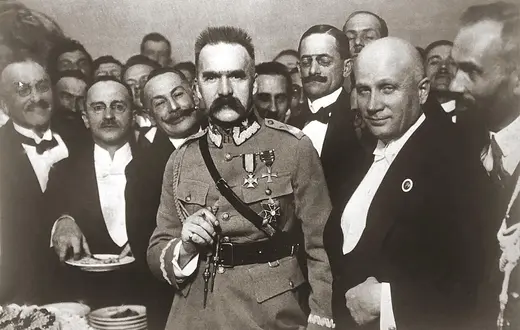

Ci, którzy w latach 80. wydawali całe oszczędności na pierwszy komputer klasy PC, dziś z sentymentem wspominają spadające literki na wyświetlaczu - niewinne efekty działania pierwszych wirusów. Bywały także wirusy upolitycznione. Przed wyborami prezydenckimi pojawił się taki, który przez wewnętrzny głośnik w komputerze wykrzykiwał: "Precz z Wałęsą". - Programiści się tym bawili i cieszyli. Chcieli zamanifestować swoje umiejętności, pokazać użytkownikowi, że umieją wejść do jego komputera - tłumaczy Michałek.

Czasy takiej zabawy szybko dobiegły jednak końca. Wraz z pojawieniem się wirusa CIH, znanego także jako Czarnobyl, okazało się, jak niszczycielskie dla komputerów mogą być wirusy. Potrafiły już nie tylko kasować, ale i zaszyfrować pliki lub niszczyć całą zawartość twardych dysków - Okazało się wtedy, że nikt nie tworzy kopii zapasowych swoich danych - zwraca uwagę Michałek i wspomina: - Ustawiały się do nas, jako do ekspertów w tej dziedzinie, kolejki do odzyskiwania danych. W większości były to banki, instytucje rządowe oraz ogromne firmy, które w porę nie zadbały o odpowiednie zabezpieczenia.

Na początku lat 90. liczba znanych wirusów urosła do 300. Świat programistyczny zrozumiał, że tak dalej być nie może i zaczęły powstawać programy antywirusowe. Szkodnikami zainteresowały się media, które przy okazji pojawienia się zamazującego dane wirusa Michelangelo wywołały prawdziwą histerię. Jednak z szacowanych na 5 mln zakażeń potwierdziło się jedynie kilka tysięcy.

Dotkliwa lekcja nie ominęła Microsoftu, który prowadził właśnie testy Windows 95. Testujący go programiści otrzymali od firmy system, na którym zagnieździł się wirus. Tylko trzeźwości umysłu jednego z informatyków najpotężniejsza dziś informatyczna firma zawdzięcza, że nie doszło wówczas do katastrofy.

Pod koniec lat 90. pojawiła się w Polsce cała masa robaków. Jeden z nich wyszukiwał na komputerze pliki z dokumentami i rozsyłał je po sieci. W obiegu znalazły się wówczas nie tylko prywatne zapiski, ale również akta z rządowych instytucji.

Przebudzenie

Historyczny robak Morris sam w sobie nie stanowił żadnego zagrożenia. Jednak został tak pomyślany, by przesyłać własne kopie do innych komputerów. Po kilku minutach łącza były tak zajęte wysyłającymi się Morrisami, że większość serwerów tego nie wytrzymywała. - Nawet sam Microsoft nie ma łącz, które wytrzymałyby takie obciążenie - przekonuje główny programista ArcaBit. A dziś zablokowane choćby przez kilka minut łącza oznaczają ogromne straty dla niezliczonej liczby firm i instytucji.

Z czasem zauważono, że nie ma sensu pisać wirusów niszczących dane. Można wykorzystać je inaczej - np. do kradzieży i wymuszeń. I tak użytkowników masowo zaczęły atakować programy, które po zainfekowaniu komputera szyfrowały dane, a następnie wyświetlały komunikat, że aby te pliki odszyfrować, należy przelać odpowiednią kwotę na podane konto.

Na pierwszy plan wysunęły się programy uprawiające najbardziej chyba ordynarny z rodzajów marketingu: tzw. adware, czyli programy reklamujące. Wyświetlają one niechciane komunikaty zachęcające do kupienia lub zamówienia czegoś, bądź po zagnieżdżeniu się w przeglądarce przekierowują użytkownika na podstawione strony internetowe. - Jeśli połączyć je ze spyware’em, czyli programami szpiegującymi, które wykradają poufne informacje, to mamy idealne narzędzie marketingowe, dzięki któremu nieuczciwy handlarz może się dowiedzieć, na jakie strony zagląda potencjalny klient i co go interesuje. Pod takie osoby przygotowywane są później konkretne oferty - wyjaśnia Michałek.

Jednym z najnowszych zagrożeń jest tzw. botnet (z ang. bot - robot i net - sieć). Zasada działania takiego systemu jest prosta: przy pomocy sieci tym samym wirusem infekowana jest jak największa liczba komputerów. Wirus nie podejmuje żadnych działań, dopóki właściciel botnetu go nie uaktywni. Zainfekowane komputery, zwane "farmą zombie", czekają na polecenie. Gdy zostanie ono wydane, wirus zmusza wszystkie komputery, aby jednocześnie połączyły się ze wskazanym serwerem, choćby po to, by otworzyć stronę internetową. - Nie ma takich serwerów, które nie zablokowałyby się przy tak masowych próbach połączenia - zapewnia Michałek. Takich ataków doświadczyła niedawno Estonia, a kilka tygodni temu - Gruzja. Ale okazuje się, że botnety służą nie tylko do celów geopolitycznych. - 80 proc. ruchu w sieci to spam. A ten obsługiwany jest właśnie przez duże botnety - mówi programista.

Nowe drogi

Jaka przyszłość czeka wirusy? Mobilna i bezprzewodowa. Nowsze telefony komórkowe już od dłuższego czasu działają na bazie systemów operacyjnych, a te są łatwym obiektem ataków. A przez telefon można obsługiwać np. konto bankowe. Nieoficjalnie wiadomo, że banki już teraz zastanawiają się, jak bronić swoje systemy mobilne. Na razie naturalną przeszkodą jest różnorodność systemów operacyjnych przeznaczonych na komórki.

Ale przed bankami stoi tymczasem aktualniejsze wyzwanie: tzw. phishing, czyli wyłudzanie danych. To metoda socjotechniczna, a wirusem jest... użytkownik, który nabiera się na przysyłaną przez e-mail prośbę o wejście na wskazaną stronę, która imituje serwis banku, i podanie swojego hasła "celem weryfikacji". - Uczulamy naszych klientów, aby korzystali z najnowszych programów antywirusowych oraz zapory sieciowej - zapewnia Maciej Kazimierski z PKO BP.

Banki podkreślają też, że nigdy nie wysyłają do klientów e-maili z prośbą o podanie hasła i kilku kodów jednorazowych.

Ale najwięcej zależy od samych użytkowników: - Ofiarami przestępczości internetowej najczęściej padają klienci, którzy nie są dość ostrożni przy korzystaniu z komputera i sądzą, że odpowiedzialność za bezpieczeństwo bankowości internetowej leży jedynie po stronie banku - mówi Kazimierski.

***

Integralnym elementem coraz większej ilości codziennych urządzeń staje się system operacyjny. A każdy taki system może być celem ataku. Do czego może doprowadzić nieuwaga, pokazuje niedawny eksperyment Lexusa. Koncern skonstruował auto sterowane elektronicznie, gdzie komputer decyduje np. o pracy układu hamulcowego.

Po pewnym czasie w kilku egzemplarzach stwierdzono obecność wirusa.

„Tygodnik Powszechny” – jedyny polski tygodnik społeczno-kulturalny.

30 tys. Czytelniczek i Czytelników. Najlepsze Autorki i najlepsi Autorzy.

Wspólnota, która myśli samodzielnie.