Podejdź do trzech szlabanów w pobliżu niebieskiej budki i zadzwoń. Po przystanku autobusu 110 do końca”. Instrukcja od szpiega dla tajnego informatora? Nie, choć autor wiadomości o imieniu Iwan mógł być oficerem wywiadu. To instrukcje dla kuriera dostarczającego zamówione jedzenie. Cel dostawy? Centrum Operacji Specjalnych FSB w podmoskiewskiej Bałaszysze.

Agent na widelcu: ten wyciek był ucztą dla śledczych

Nie wiemy dokładnie, co zamówił Iwan, ale wiemy, że przynajmniej 20 jego kolegów również zamawiało jedzenie z dostawą do ściśle strzeżonego obiektu. Teraz ich imiona, nazwiska, numery telefonów, adresy e-mail i koordynaty geograficzne, z których dokonywali zamówienia, są dostępne dla wszystkich. Podobnie jak namiary na oficerów GRU (którzy wykazali się większą roztropnością, bo do moskiewskiej centrali jedzenie zamawiały tylko dwie osoby), a także setek żołnierzy i innych funkcjonariuszy czy współpracowników mniej lub bardziej tajnych służb putinowskiego reżimu. Niektórzy do zamówień używali służbowych adresów e-mail.

Ich dane znalazły się w bazie wykradzionej z komputerów Yandex Food – oddziału rosyjskiego odpowiednika Google’a odpowiadającego za dostawy jedzenia na zamówienie. Kradzieżą pochwaliła się hakerska koalicja Anonymous, choć sam Yandex twierdzi, że padł ofiarą działania nielojalnego pracownika. W sumie baza zawiera informacje o 58 tys. Rosjan. Wyciek dobitnie potwierdza starą zasadę cyberbezpieczeństwa mówiącą, że nie ma czegoś takiego jak nieistotne informacje. Baza Yandex okazała się kopalnią informacji dla śledczych z całego świata, którzy dzięki niej uzyskali nowe tropy w śledztwach dotyczących korupcji, politycznych zamachów i wielu innych reżimowych występków.

System jak sito: rosyjskie dane były łatwym kąskiem

Jedną z organizacji, która wykorzystała dane do tropienia putinowskich oprychów, był śledczy kolektyw Bellingcat, znany choćby z wytropienia niedoszłych zabójców Aleksieja Nawalnego. Dziennikarze Bellingcat przeszukali bazę pod kątem osób powiązanych z GRU i FSB, które wcześniej pojawiały się w ich śledztwach. Jeden z takich numerów był dla nich wcześniej zagadką. Należał do kogoś pracującego w instytucie badawczym w Dubnej na północnych rubieżach Moskwy. Właściciel numeru wielokrotnie kontaktował się z agentami FSB, którzy przygotowywali otrucie Nawalnego. Rozmawiał z nimi w noc zamachu i następnego ranka, kiedy opozycjonista trafił do szpitala. Dziennikarze nie identyfikują tej osoby, ale stwierdzają, że do zamawiania jedzenia korzystała ona ze służbowego e-maila.

ATAK NA UKRAINĘ: CZYTAJ WIĘCEJ W SERWISIE SPECJALNYM

Innym z ujawnionych przez wyciek wysokich rangą funkcjonariuszy aparatu bezpieczeństwa Rosji jest niejaki Jewgienij (nazwiska nie podano), który wcześniej był związany z Akademią GRU, a teraz – sądząc po adresie dostawy – pracuje w Służbie Konsularnej MSZ Rosji. Dzięki danym z bazy Bellingcat ustalono numery rejestracyjne jego luksusowego samochodu, który został sfotografowany w Kijowie w 2019 r.

Wyciek z Yandex jest tylko najnowszym z bezprecedensowej serii. Rosyjskie systemy informatyczne pod naporem zachodnich służb i globalnej koalicji cyberaktywistów okazały się dziurawe jak sito. Wśród danych, które do tej pory ujawniono, są bazy rosyjskich pojazdów, rejestry podróży lotniczych, dokumenty Roskomnadzoru odpowiadającego m.in. za pilnowanie, by media trzymały się partyjnej linii Kremla, informacje o 620 domniemanych agentach FSB działających w Europie czy kompletne personalia 120 tys. rosyjskich żołnierzy biorących udział w krwawej rosyjskiej kampanii w Ukrainie. „Wszyscy żołnierze biorący udział w inwazji na Ukrainę powinni zostać poddani trybunałowi ds. zbrodni wojennych” – pisali 4 kwietnia na Twitterze aktywiści Anonymous, publikując tę ostatnią listę (która po raz pierwszy pojawiła się w ukraińskim serwisie informacyjnym Pravda na początku marca).

Czytaj także: Cyberpartyzanci. Rozmowa z Jegorem Auszewem, koordynatorem ukraińskiej „Armii Informatycznej”

Poznaj swojego wroga: AI identyfikuje żołnierzy

W kojarzeniu nazwisk ze zbrodniami bezcenne będą media społecznościowe. Już dziś, dzięki działaniom ochotników ukraińskich i tych działających z innych krajów, udało się prawdopodobnie zidentyfikować kilku zabójców i gwałcicieli z Buczy czy Borodzianki. Wkrótce jednak ten proces może zostać zautomatyzowany.

Ministerstwo obrony Ukrainy od połowy marca wykorzystuje technologię do rozpoznawania twarzy opracowaną przez firmę Clearview AI z USA. Firma dysponuje bazą danych zawierającą m.in. 2 mld zdjęć z VKontakte, najpopularniejszego medium społecznościowego w Rosji. Oprogramowanie, dotąd wykorzystywane głównie przez amerykański wymiar sprawiedliwości, ma rozpoznać twarze z bazy nawet w przypadku osób nieżyjących, gdy zwłoki są poważnie uszkodzone czy w stanie rozkładu. Ukraina na razie wykorzystuje ten program do identyfikacji zwłok zabitych rosyjskich żołnierzy i powiadamiania ich bliskich.

Czytaj także: Trolle w odwrocie. Jak Putin przegrywa wojnę o internet

„W ramach gestu w stronę matek tych żołnierzy chcemy przynajmniej poinformować ich rodziny, że straciły synów, a następnie umożliwić im przybycie po ciała” – mówił wicepremier Ukrainy Mychajło Fiodorow. Clearview AI twierdzi, że jej technologia może też pomóc w identyfikacji rozdzielonych rodzin uchodźczych czy wychwytywaniu rosyjskich agentów. Potencjalnie może też pomóc wskazywać sprawców zbrodni wojennych, jeśli tylko zostali uwiecznieni na zdjęciach w rejonie walk. Krytycy uprzedzają jednak, że ta technologia może – nawet pomimo najlepszych intencji – prowadzić do wskazywania niewinnych ludzi jako przestępców, a Clearview AI już wytoczono serię procesów o łamanie prawa do prywatności.

Dowody zbrodni: śledczy w social mediach

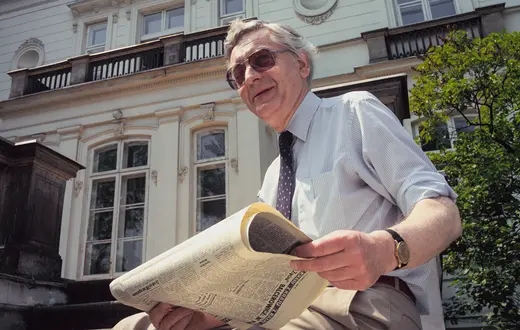

I bez tego programu zarówno ukraińskie władze, jak i aktywiści przeczesują media społecznościowe w poszukiwaniu każdego zdjęcia czy nagrania, które może posłużyć za dowód w przyszłych procesach o zbrodnie wojenne. „Staramy się zebrać jak najwięcej materiału, a następnie zarchiwizować go, by jego usunięcie z sieci nie miało wpływu na przyszłe próby pociągnięcia sprawców do odpowiedzialności” – mówił serwisowi Politico Eliot Higgins, założyciel Bellingcat. „To, co wyróżnia Ukrainę, to fakt, że jesteśmy przygotowani od pierwszego dnia, w przeciwieństwie do tego, co wydarzyło się w Syrii”.

Śledczy muszą jednak walczyć z czasem i algorytmami. Wiele mediów społecznościowych wprowadziło automatyczne systemy do moderacji, które bez ingerencji człowieka same wyłapują i kasują treści zawierające przemoc. Wprowadzono je w dobrej wierze, by nie dopuścić do sytuacji takiej jak w 2019 r., gdy morderca transmitował na żywo masakrę, którą urządził w dwóch meczetach w nowozelandzkim Christchurch. Teraz te same mechanizmy sprawiają, że z mediów społecznościowych usuwane są dowody rosyjskich zbrodni. Automatycznie. Aktywiści i prawnicy próbują wymóc na mediach społecznościowych to, by zamiast po prostu niszczyć takie pliki, tworzyły repozytoria, do których dostęp mogliby uzyskać np. prokuratorzy czy badacze śledzący zbrodnie.

Pewne jest, że podobne materiały dowodowe już teraz pomagają w dochodzeniu sprawiedliwości. Według Human Rights Watch, Niemcy, Finlandia, Holandia i Szwecja już co najmniej dziesięciokrotnie skazywały winnych zbrodni wojennych w Iraku czy Syrii na podstawie materiałów z mediów społecznościowych.

„Tygodnik Powszechny” – jedyny polski tygodnik społeczno-kulturalny.

30 tys. Czytelniczek i Czytelników. Najlepsze Autorki i najlepsi Autorzy.

Wspólnota, która myśli samodzielnie.